Los “cambiazos” y la manipulación de mercadería es un peligro latente en la industria tecnológica. Con el alza de la popularidad en los videojuegos y la minería de criptomonedas, la delincuencia en cuanto a productos como tarjetas de video y memorias de disco duro, aumenta y se vuelve cada vez más difícil de detectar.

En un caso mediático muy reciente, más de 100 computadoras adquiridas para el Poder Judicial fueron desmanteladas en su propia sede central. Los procesadores fueron robados de forma sistemática y algunos reemplazados por componentes obsoletos. Esto ocurrió entre noviembre y enero, directamente en el mismo almacén del edificio, y representa una pérdida escandalosa de más de medio millón de soles.

“Han hecho un trabajo muy bien planificado. No es que pasó por ahí y robó, han planificado todo y lo han hecho», afirmó César Anderson Ortiz, presidente de la Asociación Pro Seguridad Ciudadana del Perú al dominical de Panorama.

Las computadoras, compradas con un presupuesto de 1.3 millones de soles en enero de 2024, permanecieron en almacenes durante 11 meses antes de ser distribuidas a las cortes. Fue al ser encendidas en la Corte Superior de Lima Este cuando se descubrió que no funcionaban.

Según las investigaciones, los procesadores fueron retirados a lo largo de un periodo de tiempo mientras los equipos estaban almacenados. A pesar de los estrictos niveles de seguridad en la sede judicial central en el Centro de Lima, el robo no ha dejado evidencia en las cámaras de seguridad, por lo que se sospecha que también hubo manipulación de ese lado.

El llamado “cambiazo” de procesadores también fue parte del esquema. En 65 computadoras, los modernos procesadores fueron reemplazados por otros obsoletos para disimular el robo.

¿Cómo evitarlo?

Recomendamos no solo tener medidas de seguridad en cuanto a vigilancia y uso de los dispositivos electrónicos fuera de oficina, si no también asegurar los mismos aparatos con medidas físicas y que dejen evidencia de manipulación no autorizada.

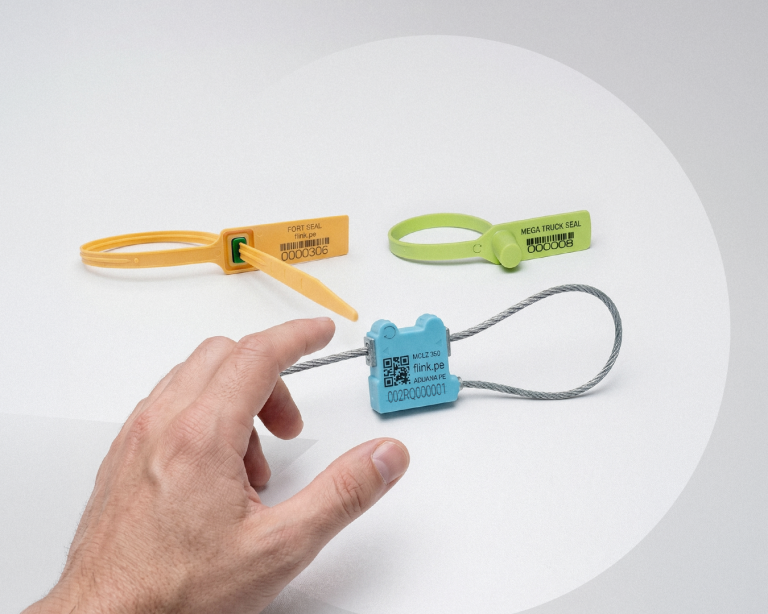

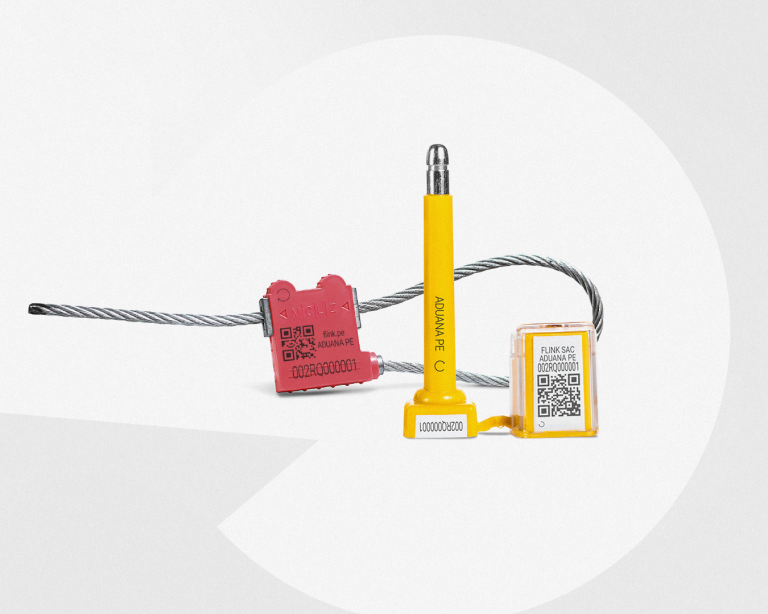

En Flink, algunos ejemplos de soluciones efectivas que podemos recomendar son precintos de seguridad como el Pull Fly o el Mega Twister, y etiquetas de seguridad. Estas medidas permiten evidenciar la manipulación en caso haya habido una apertura no autorizada de los equipos electrónicos de tu empresa, protegiendo la integridad del hardware.

¡No permitas que lo que pasó en el Palacio de Justicia suceda en tu organización!